Yep !Détermine peut être l'objectif final (ton cahier des charges) - quel accès externe par ex - et une solution + simple apparaitra peut être ...

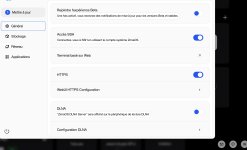

Alors ça c'est clair depuis toujours. J'ai besoin d'accès distants qui soient le plus sécurisés et confidentiels possible, afin de me protéger, tant du profilage, du vol de données, des logs FAI et des attaques. C'est le "pourquoi" de mon auto-hébergement.

Les tunnels VPN individuels sont une mesure forte que je veux additionner au https qui permettra d'améliorer la confidentialité lors de la navigation pour limiter les fuites sur les appareils clients (Genre trackers des pages ouvertes dans un navigateur ou applis trop curieuses avec des droits surévalués).

La question, c'est comment associer les tunnels en https, avec un seul port 443 et 80.

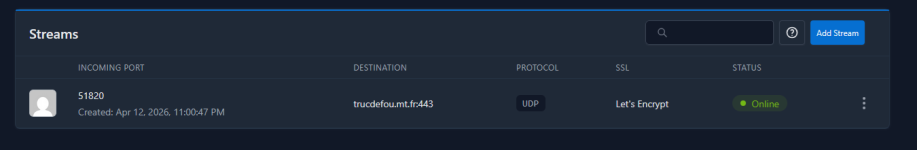

Je pense que le problème est là. Wireguard écoute en 51820 et contourne ainsi Nginx - je pense - après la redirection Infomaniak vers mon IP.

De fait, son accès IP_LAN_Serveur se fait en direct au lieu de passer par Proxy_Host malgré son point de terminaison sur le NDD.

Du coup, si l'on pouvait trouver comment rediriger le flux VPN pour qu'il ne contourne pas Nginx, ce serait gagné.

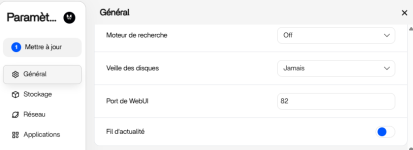

J'ai pensé hier à la solution VPS car ce serait une solution, en effet. C'est du coup ce dont parle @EVO dans ton lien. C'est cher si j'ajoute mes services VPNs et d'autres services payants, mais si je ne trouve pas la solution en local, l'option pourrait être envisagée en ultime recours.

Bref...

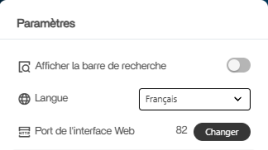

Sinon j'ai réussi à faire fonctionner le contrôle d'accès cia IP et/ou via authentification. Cette option est pas mal pour une whitelist.