Pour faire suite au poste de @Machin-Truc https://www.forum-nas.fr/threads/wireguard-https-imposé-en-local.26471/

Je reporte ce tuto ici - (Copie d'une partie de l'intégral sur https://blognotes.fr/installer-wg-easy/)

Aussi, je rappele (comme @Ludo33 ) - que ZimaOS propose un client à distance - sans aucune configuration (ni NDD ni DDNS) - fonctionnant en mode "P2P" et qui vous donne accès à vos dossiers et apps + navigateur web - comme si vous étiez en local (https://blognotes.fr/se-connecter-a-distance/)

Cette conf en VPN peut être utile si vous souhaitez accéder à l'ensemble ou en partie des matériels connectés du domicile ou si vous avez installé CasaOS sur un OS.

WireGuard est un protocole de réseau privé virtuel (VPN) open source, léger et ultra-rapide, conçu pour offrir une sécurité moderne, une performance optimale et une simplicité d'utilisation.

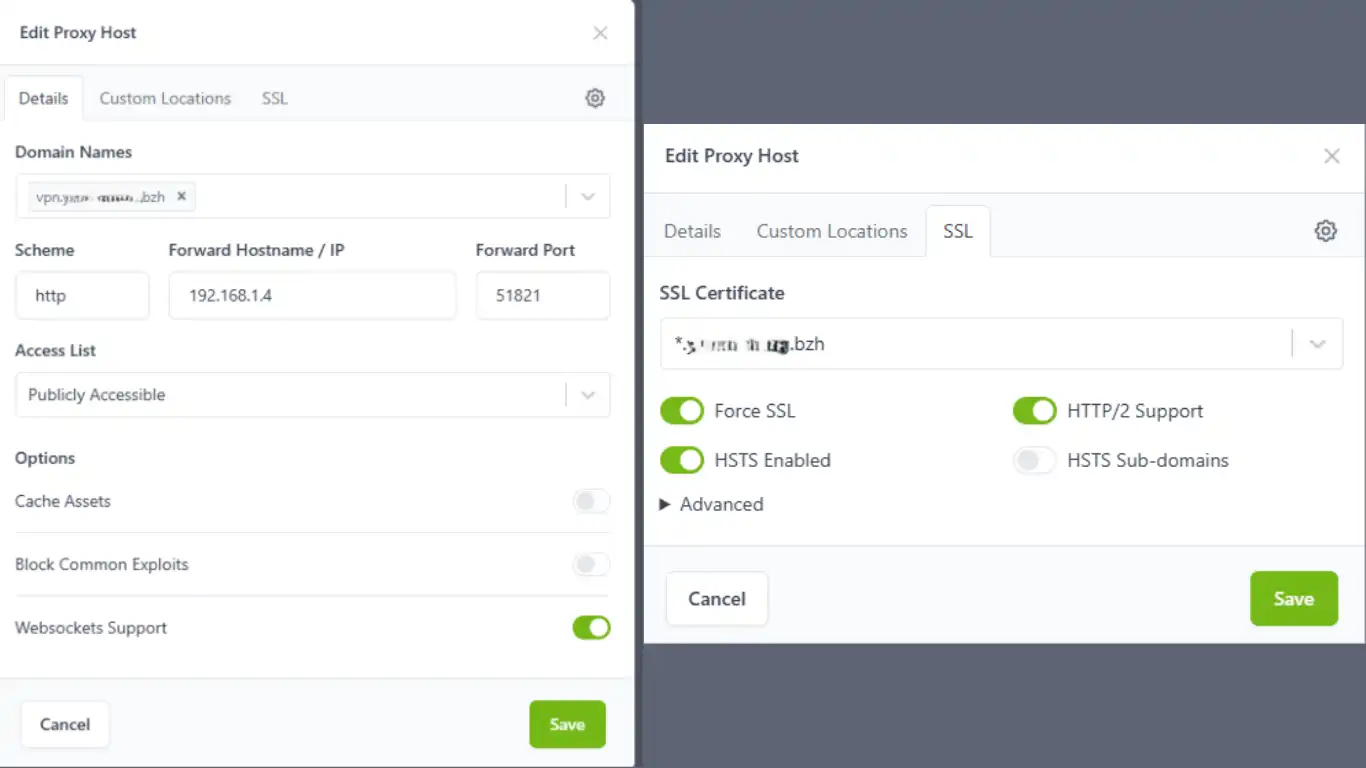

Le port local est déterminé à 51821 en http avec l'IP locale de la machine hôte et, validez le Websockets Support.

Je vous propose cette configuration basée sur le compose YAML du GitHub.

Web UI

https = votre ndd dédié = 443 (port)

ou

http = IP locale = 51821 (port)

Variables d'environnement

INIT_HOST=votre ndd (sans https) ou votre IP Publique

INIT_PASSWORD=votre mot de passe de connexion (fort)

INIT_USERNAME=nom ou pseudo

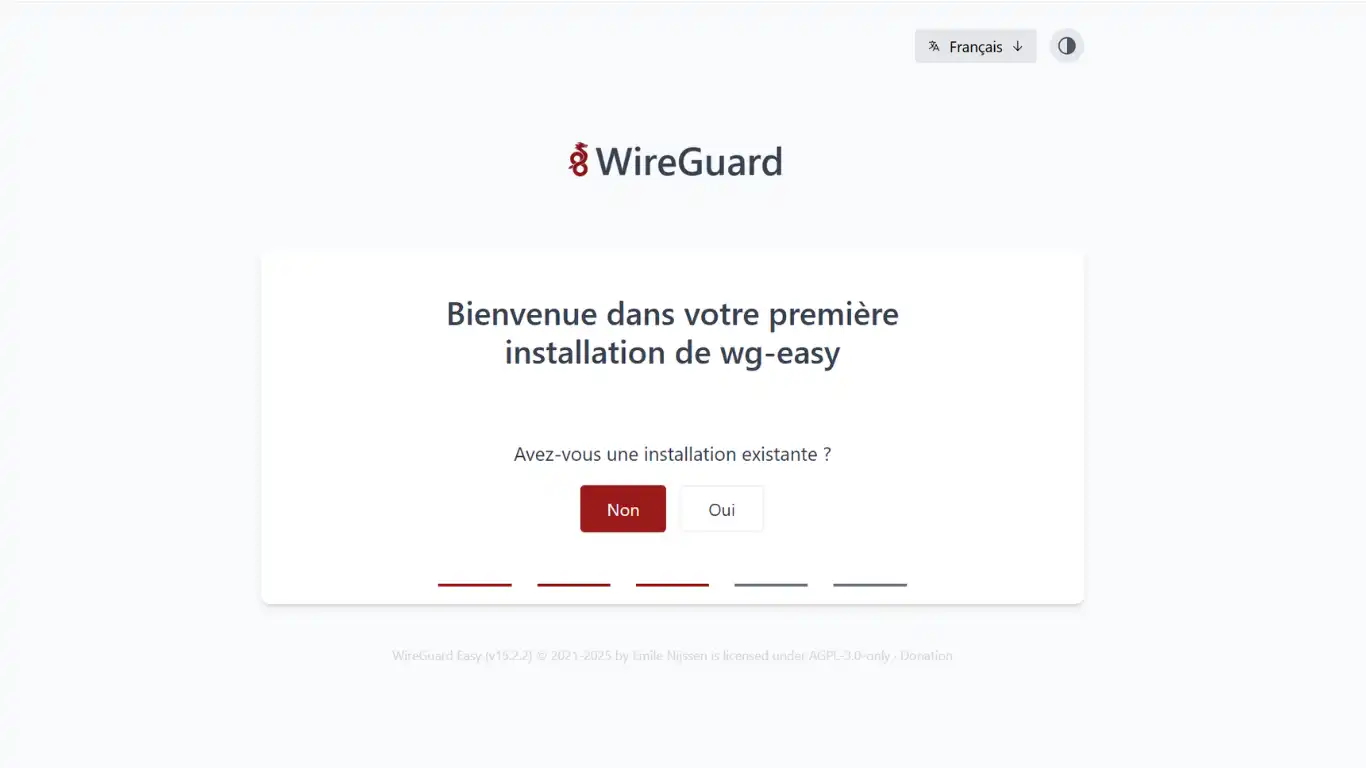

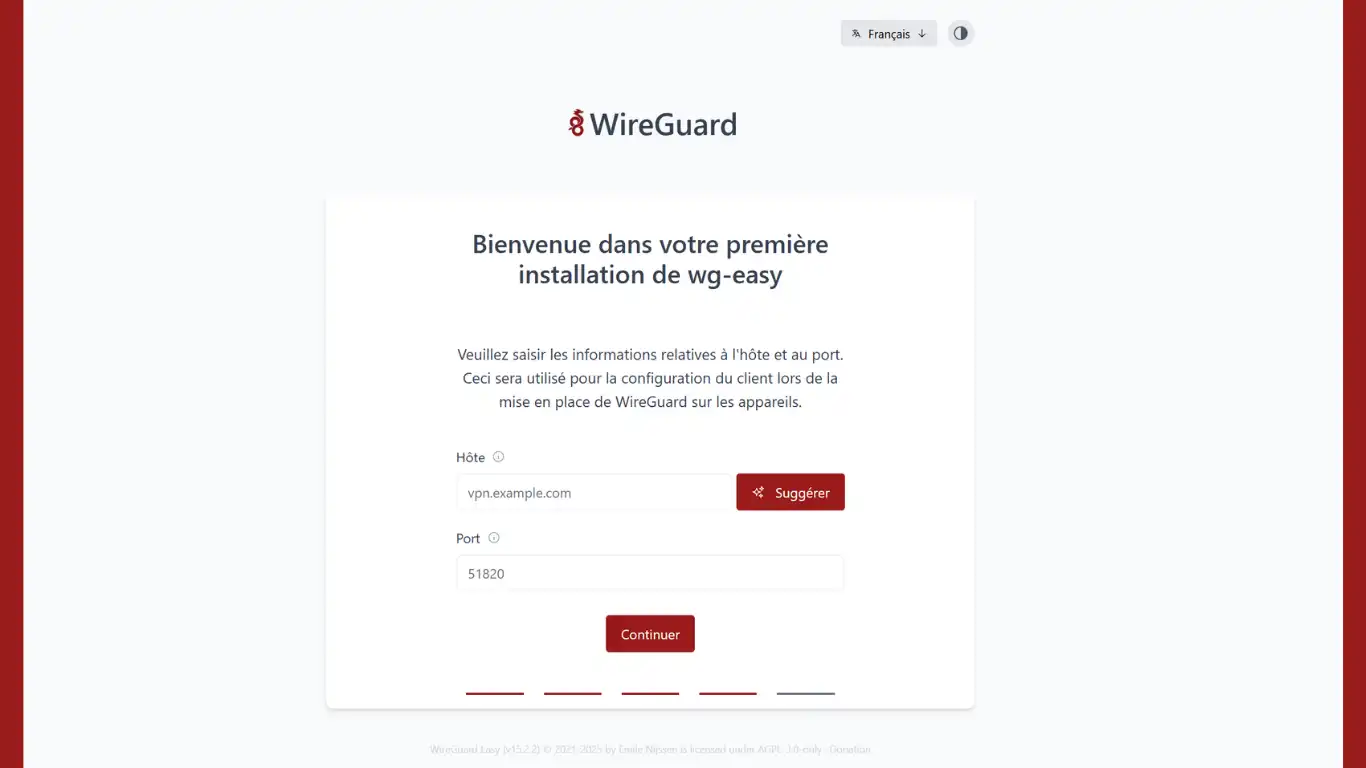

Créer un compte administrateur

Si c'est bien votre première et seule installation - sélectionnez NON

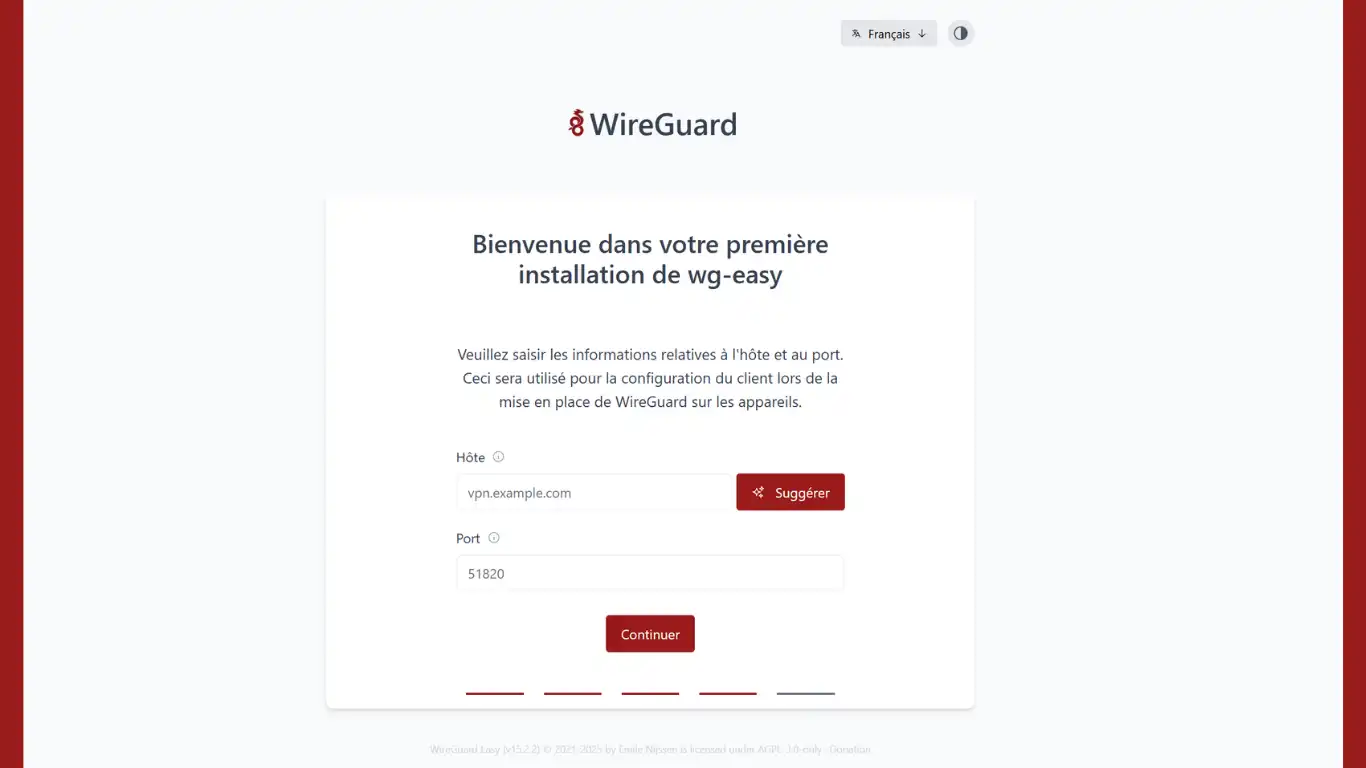

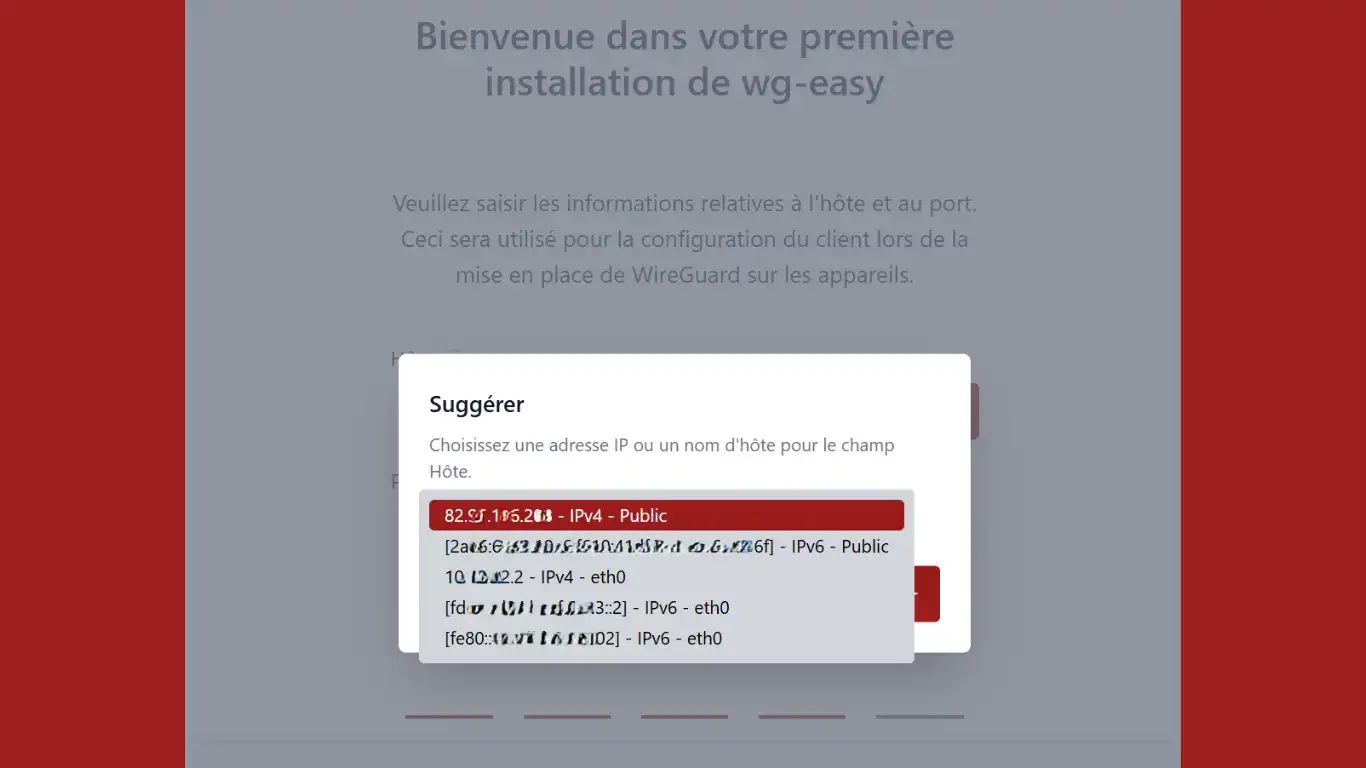

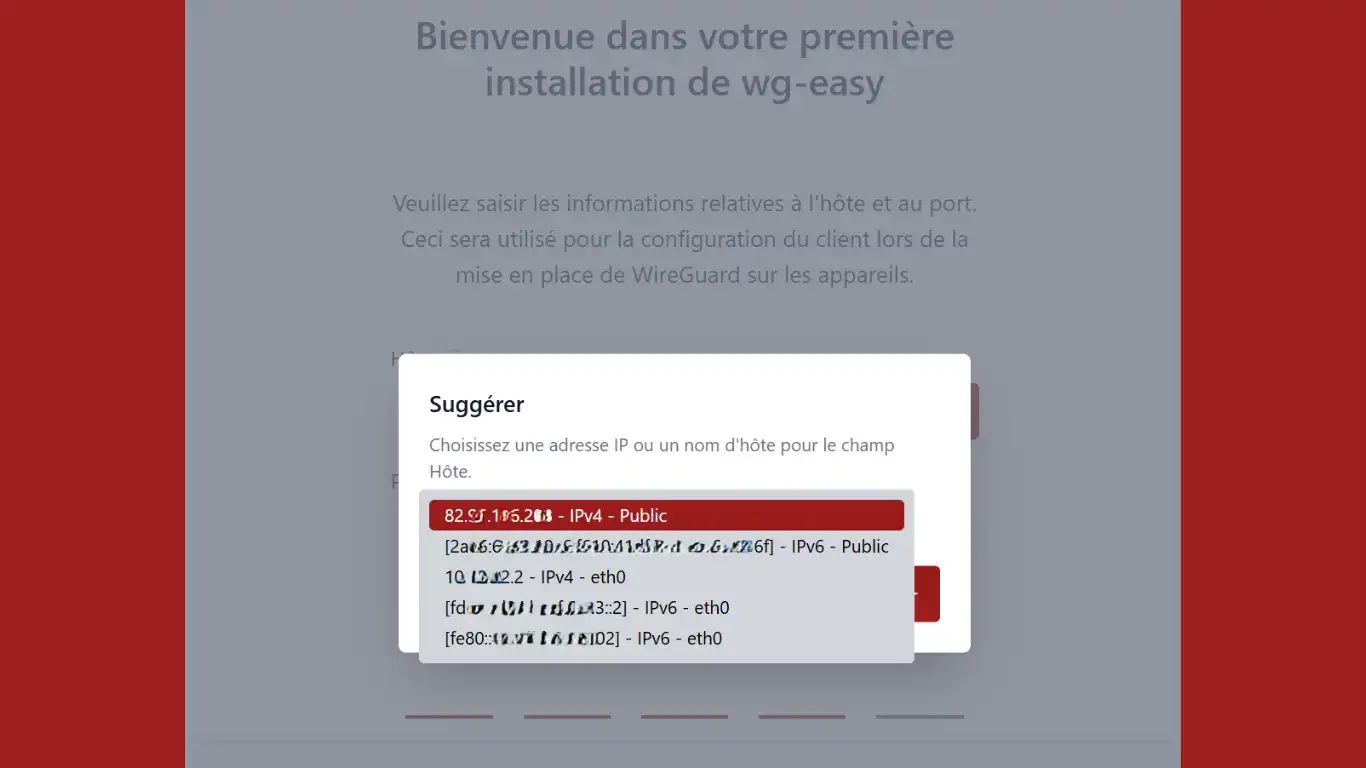

Cliquez sur Suggérer

Sélectionnez votre IPv4 - Public

Puis, Continuer

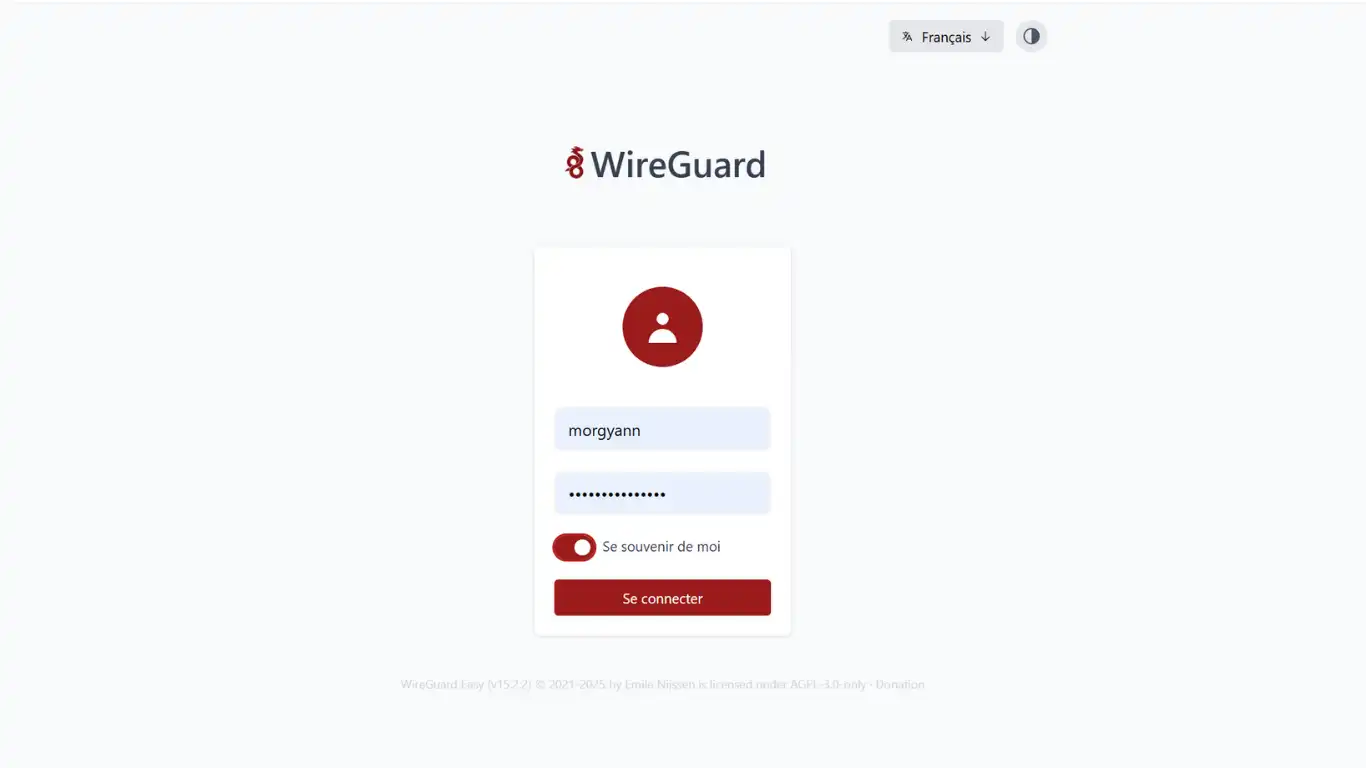

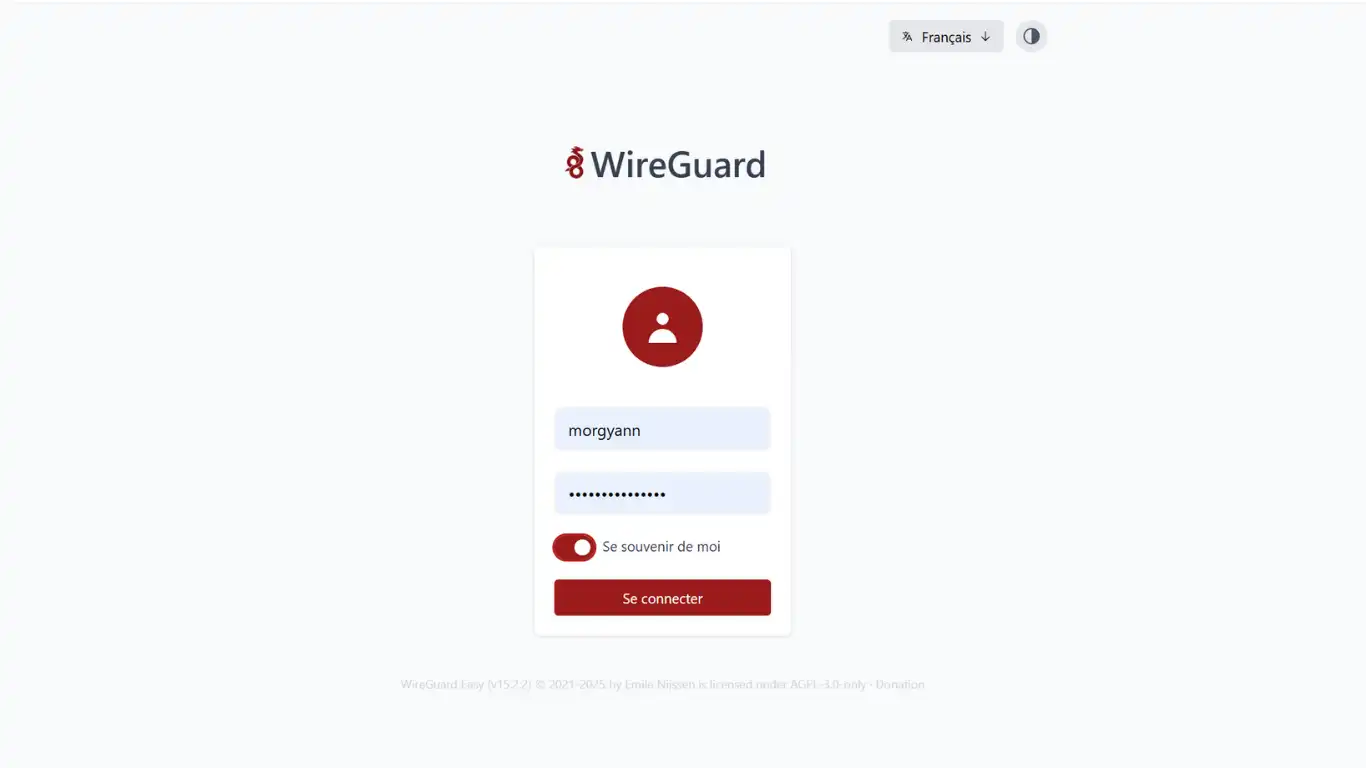

Se Connecter

Identifiez vous avec les ID du compte admin créé et Se Connecter

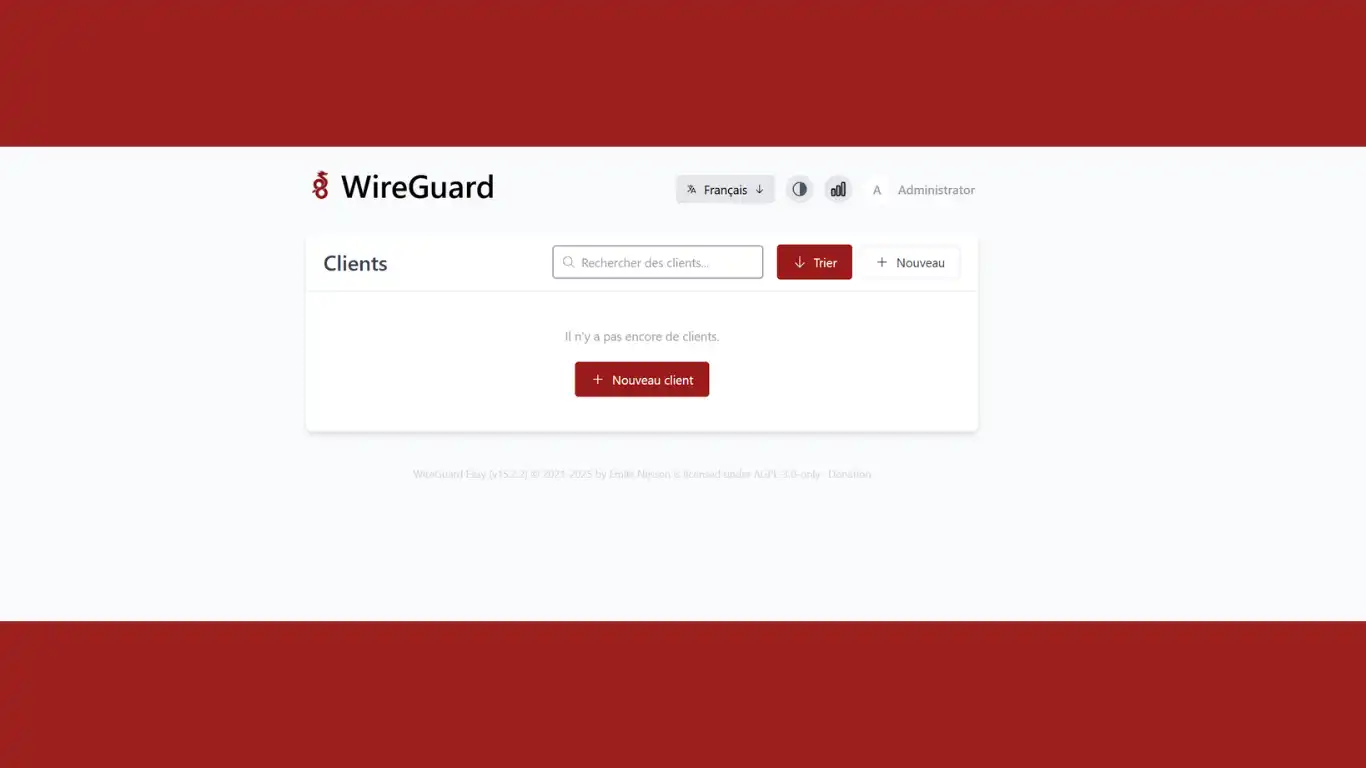

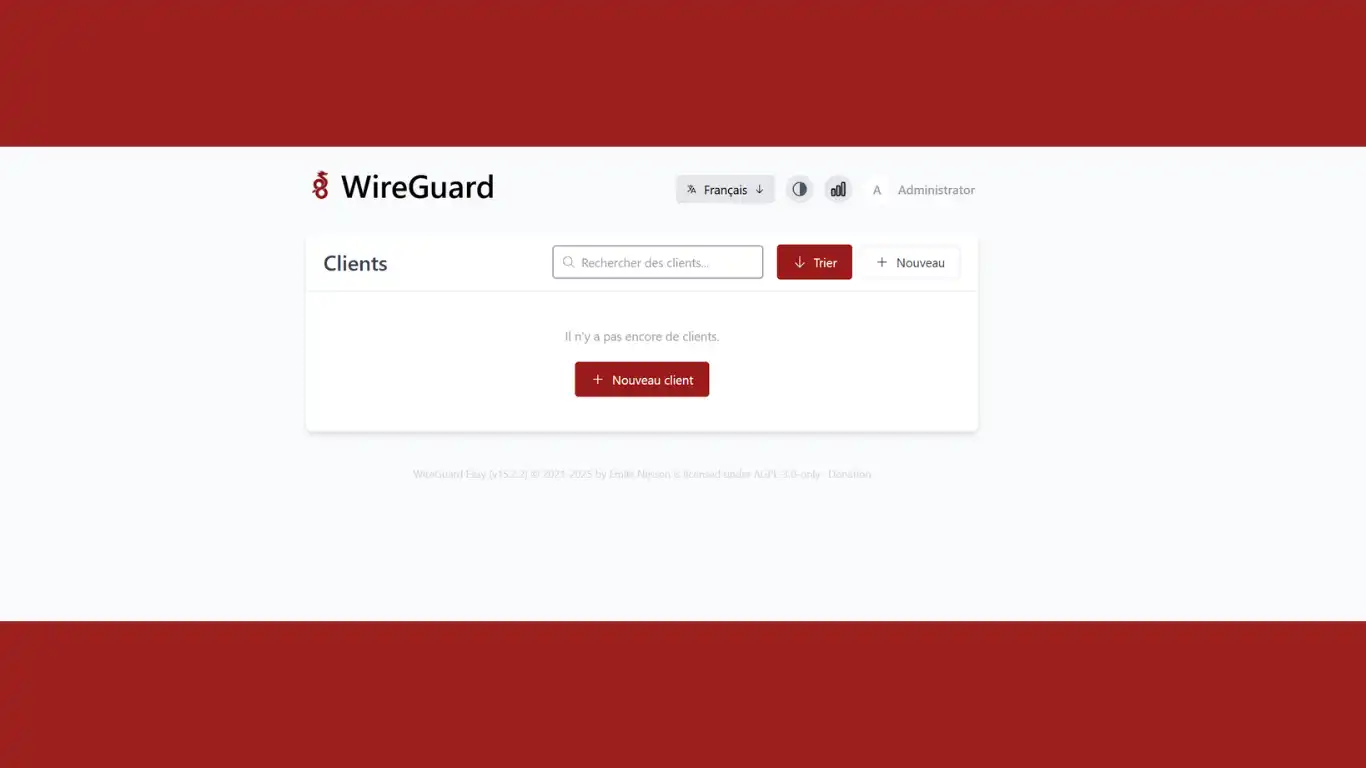

Sur l'interface (vide) - créez votre premier client.

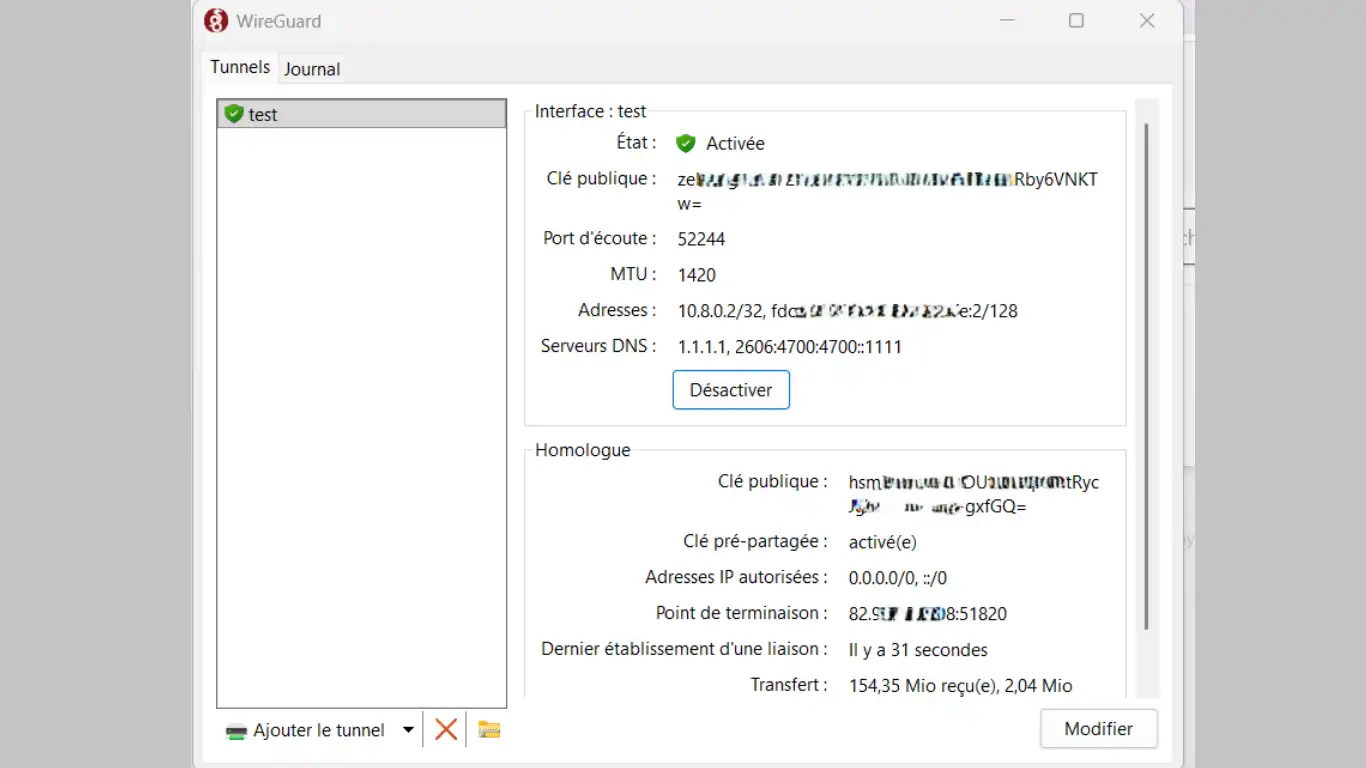

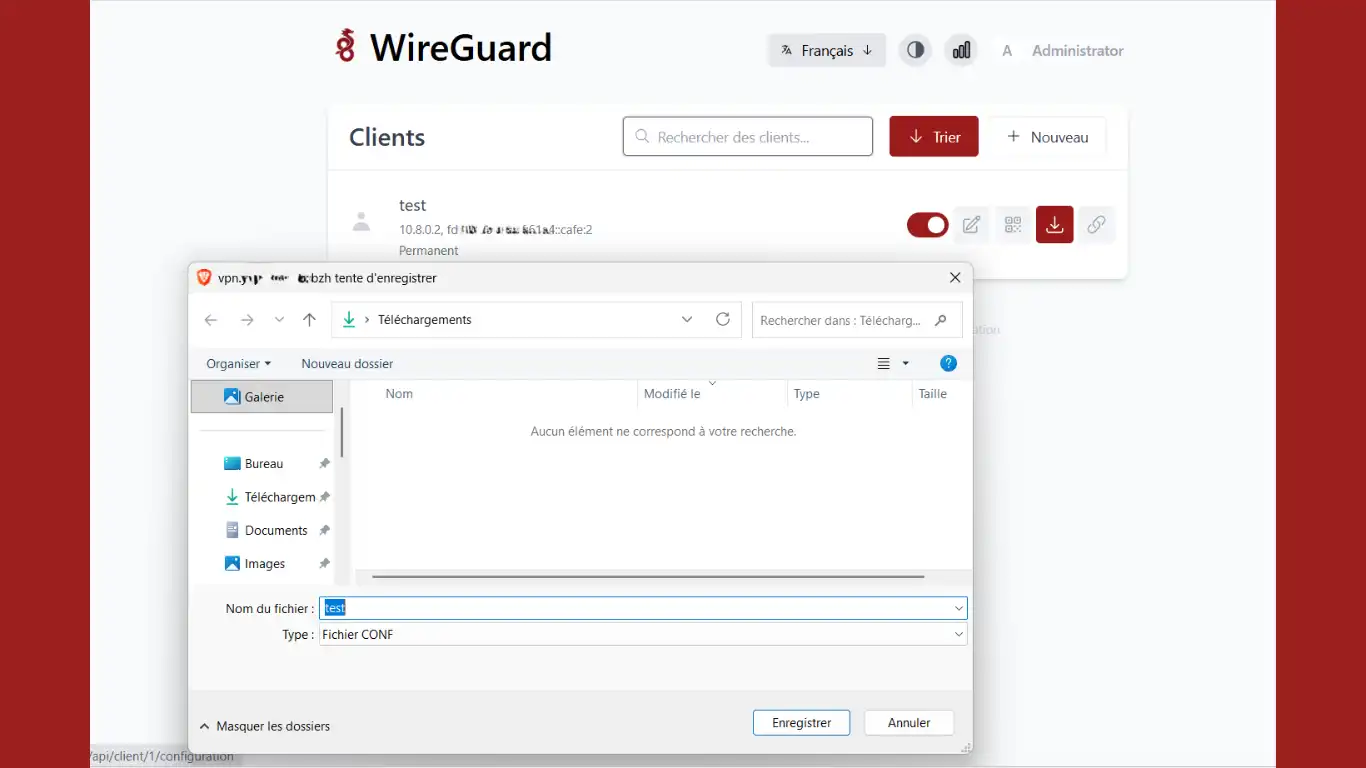

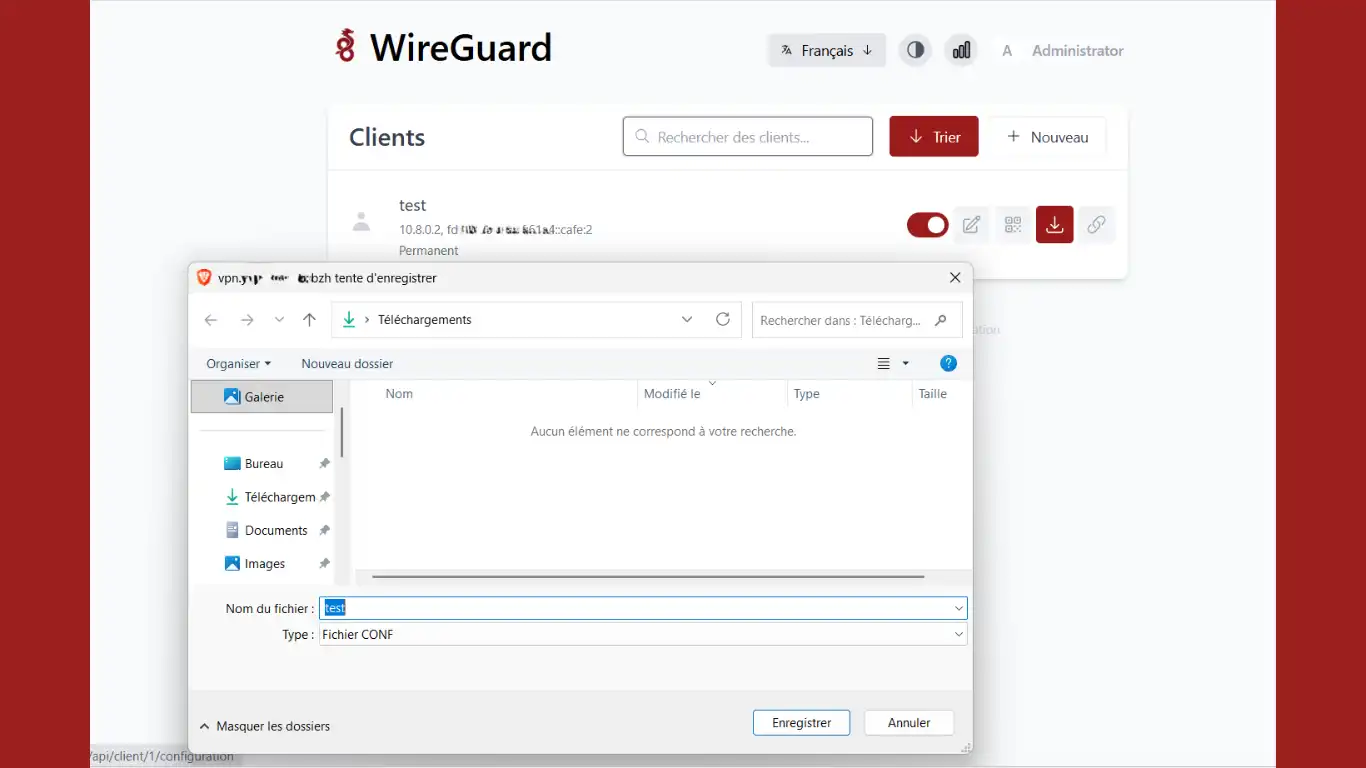

Sur votre interface serveur WG-easy - téléchargez le fichier .conf (pour client PC) en cliquant sur l'icône. Transférez ce fichier sur le PC client.

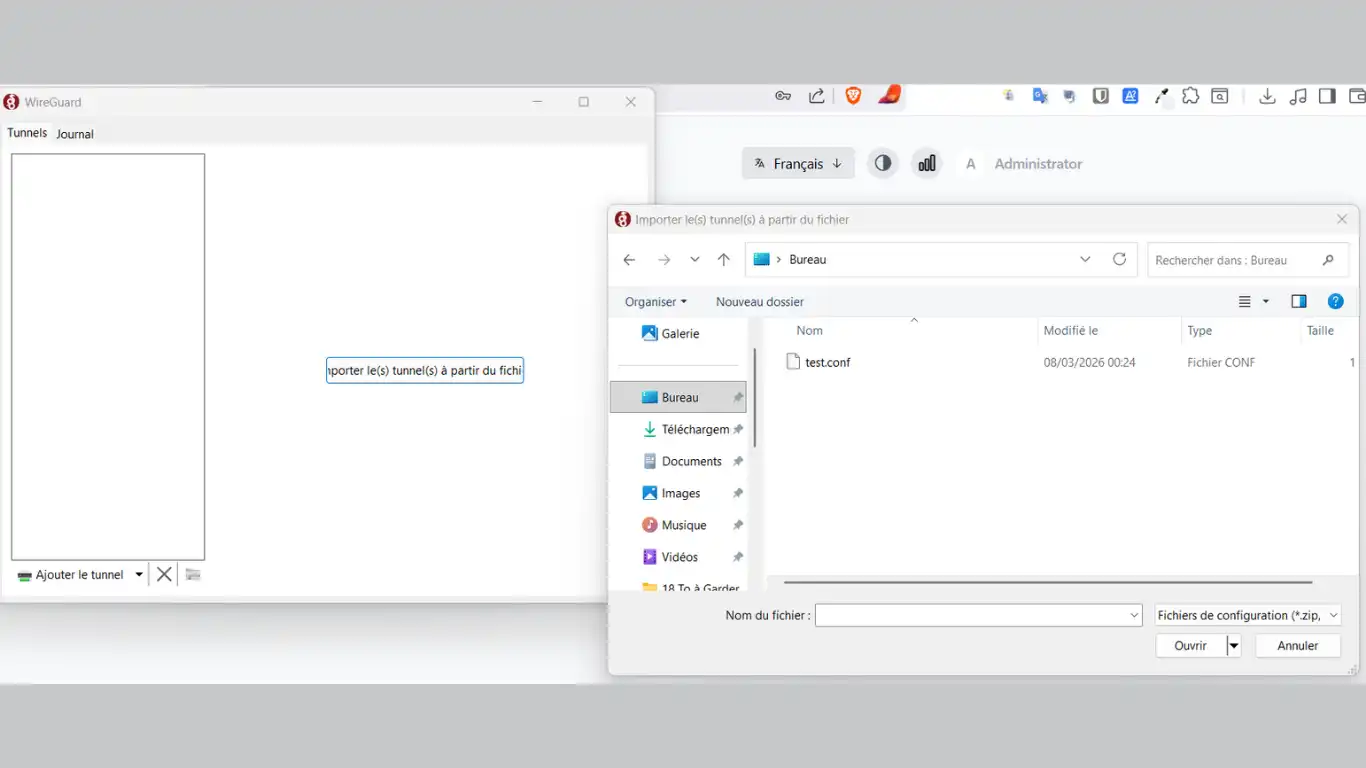

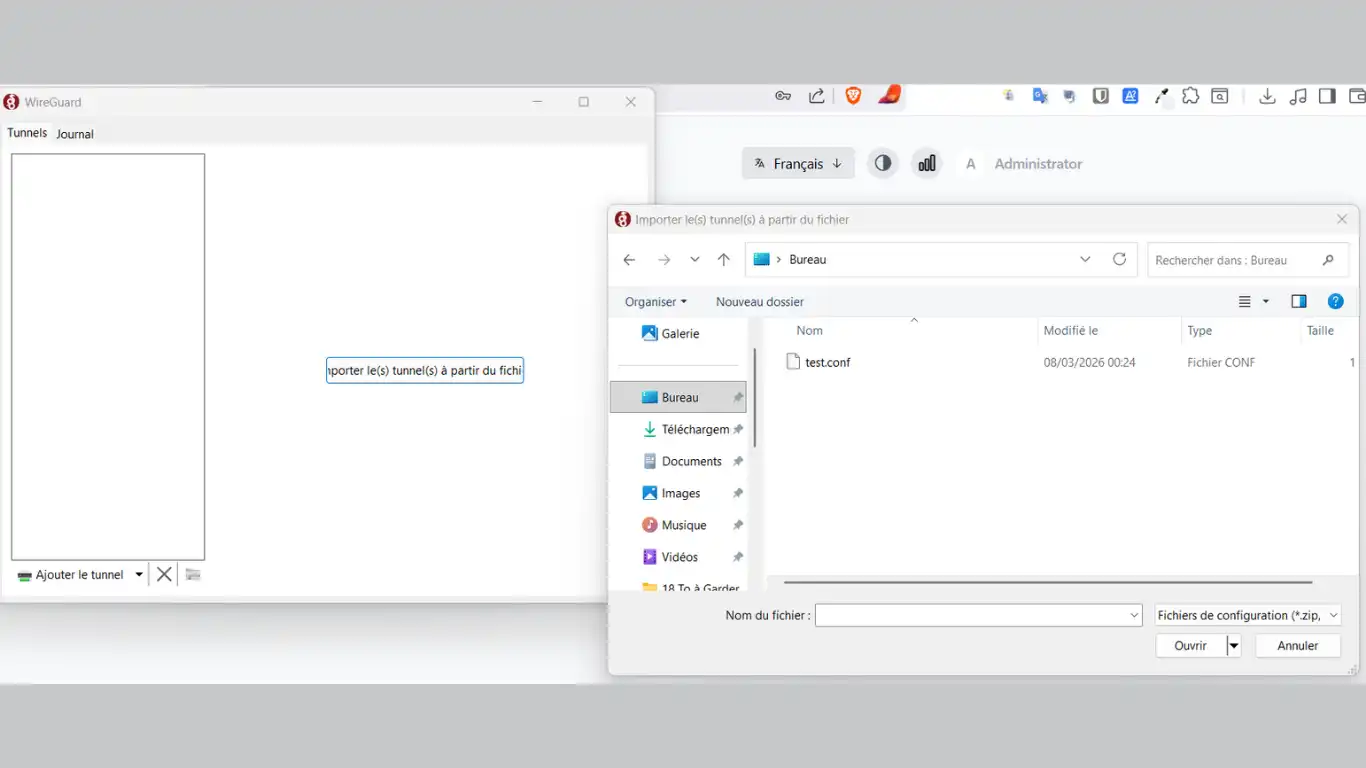

Sur votre PC importez le fichier .conf - bouton dans la fenêtre du logiciel client.

NB il vous faut configurer ce fichier client sur le serveur pour autoriser l'accès aux machines souhaitées

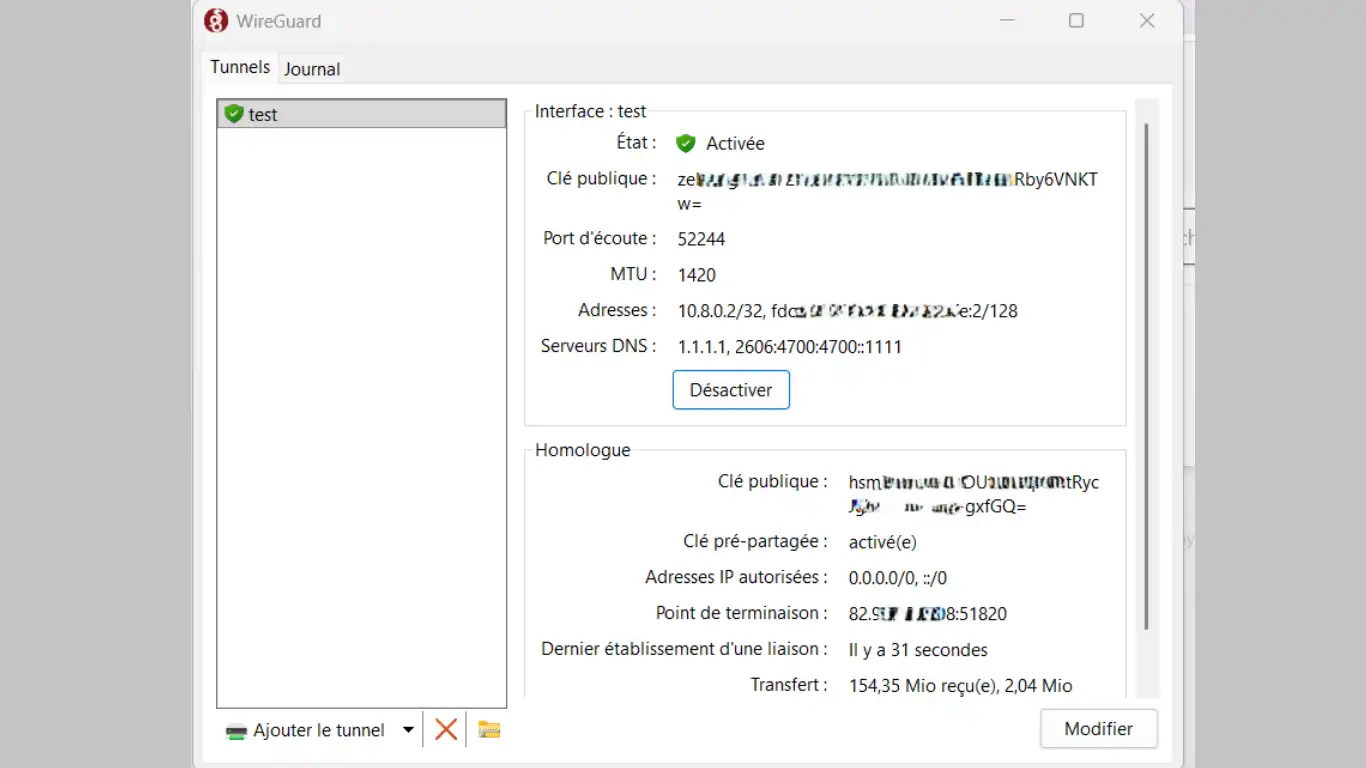

Cliquez sur le bouton Activer

Votre VPN est activé

Je reporte ce tuto ici - (Copie d'une partie de l'intégral sur https://blognotes.fr/installer-wg-easy/)

Aussi, je rappele (comme @Ludo33 ) - que ZimaOS propose un client à distance - sans aucune configuration (ni NDD ni DDNS) - fonctionnant en mode "P2P" et qui vous donne accès à vos dossiers et apps + navigateur web - comme si vous étiez en local (https://blognotes.fr/se-connecter-a-distance/)

Cette conf en VPN peut être utile si vous souhaitez accéder à l'ensemble ou en partie des matériels connectés du domicile ou si vous avez installé CasaOS sur un OS.

Serveur VPN

WG-easy est une solution open-source qui permet de déployer un serveur WireGuard avec une interface web intuitive, tout en utilisant Docker pour une installation simple et efficace.WireGuard est un protocole de réseau privé virtuel (VPN) open source, léger et ultra-rapide, conçu pour offrir une sécurité moderne, une performance optimale et une simplicité d'utilisation.

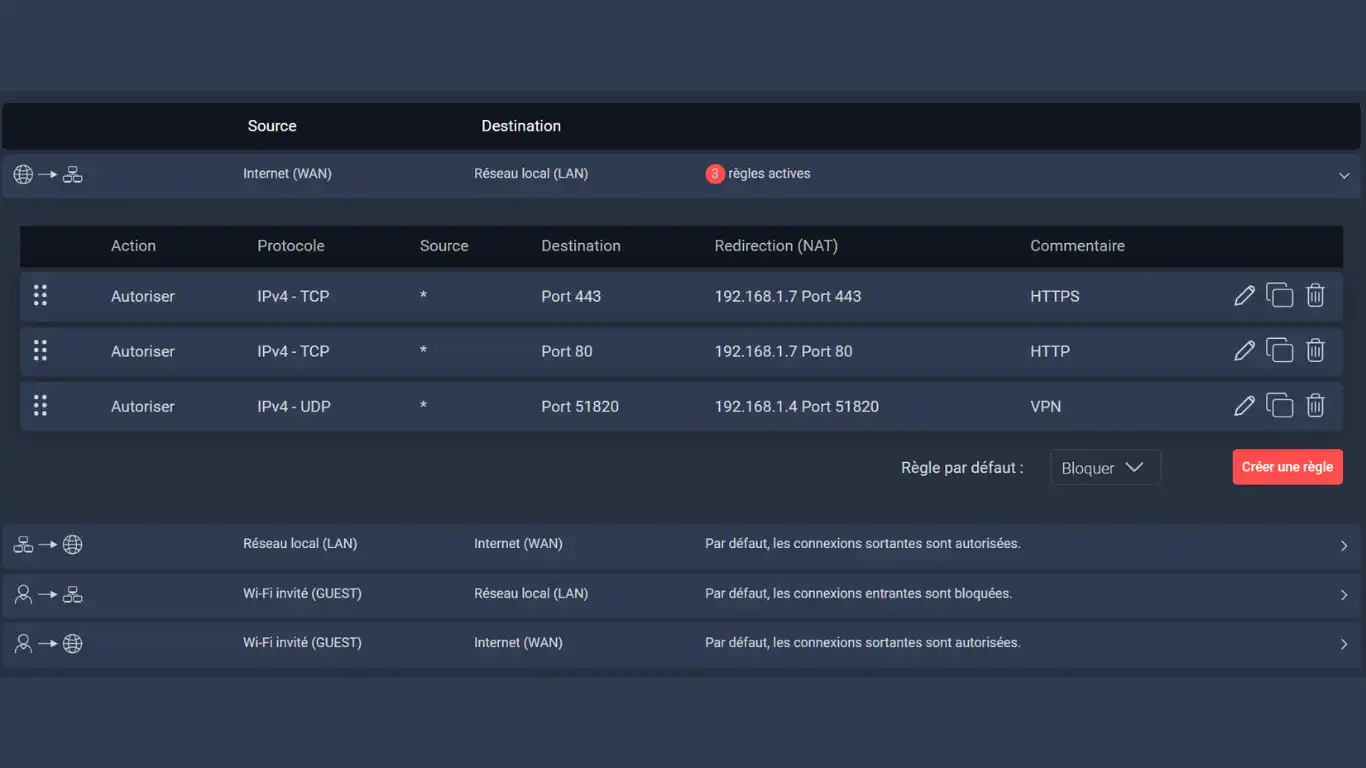

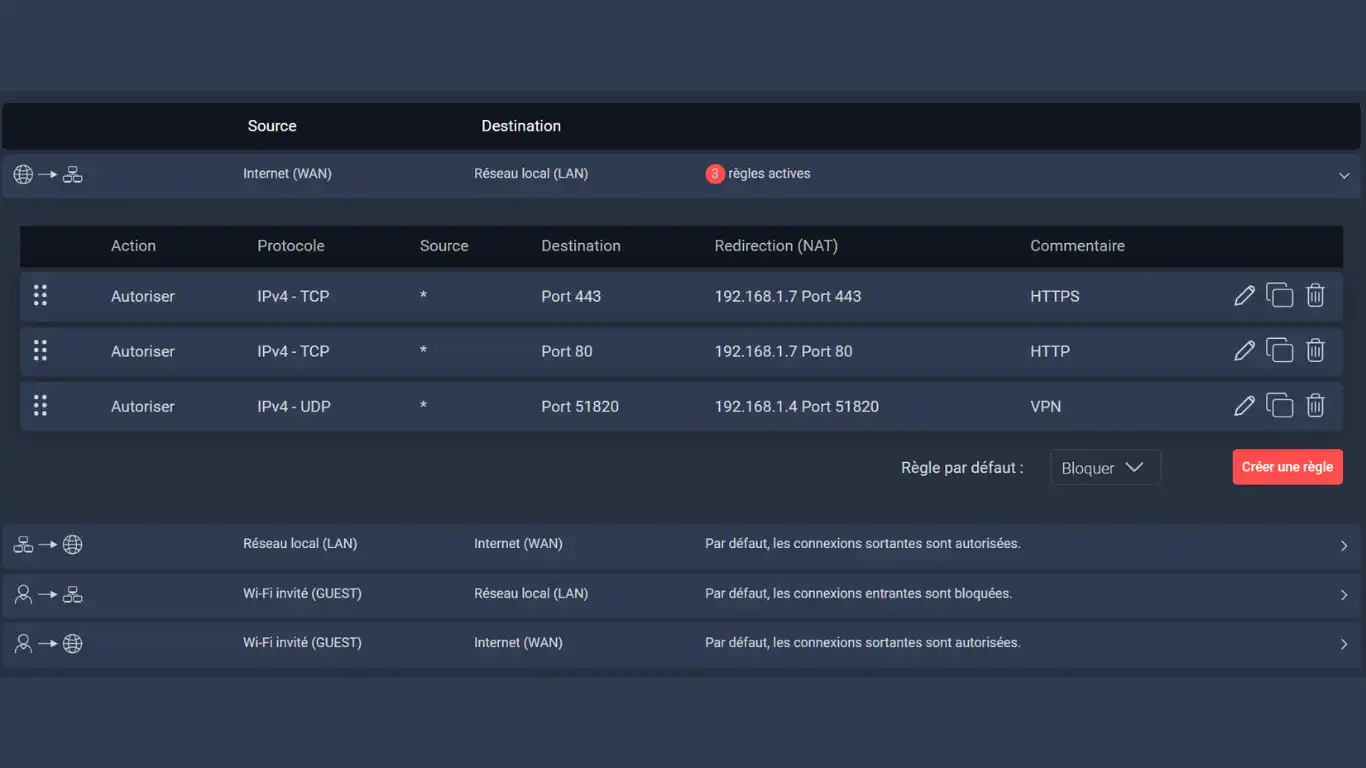

Configuration Box/Routeur

Ouvrez le panneau de configuration de votre Box/Routeur et sur l'onglet "redirection des ports ou NAT/PAT". Ajoutez en UDP le port 51820 pour votre serveur Casa/ZimaOS (sur l'illustration la machine démo est en 192.168.1.4).

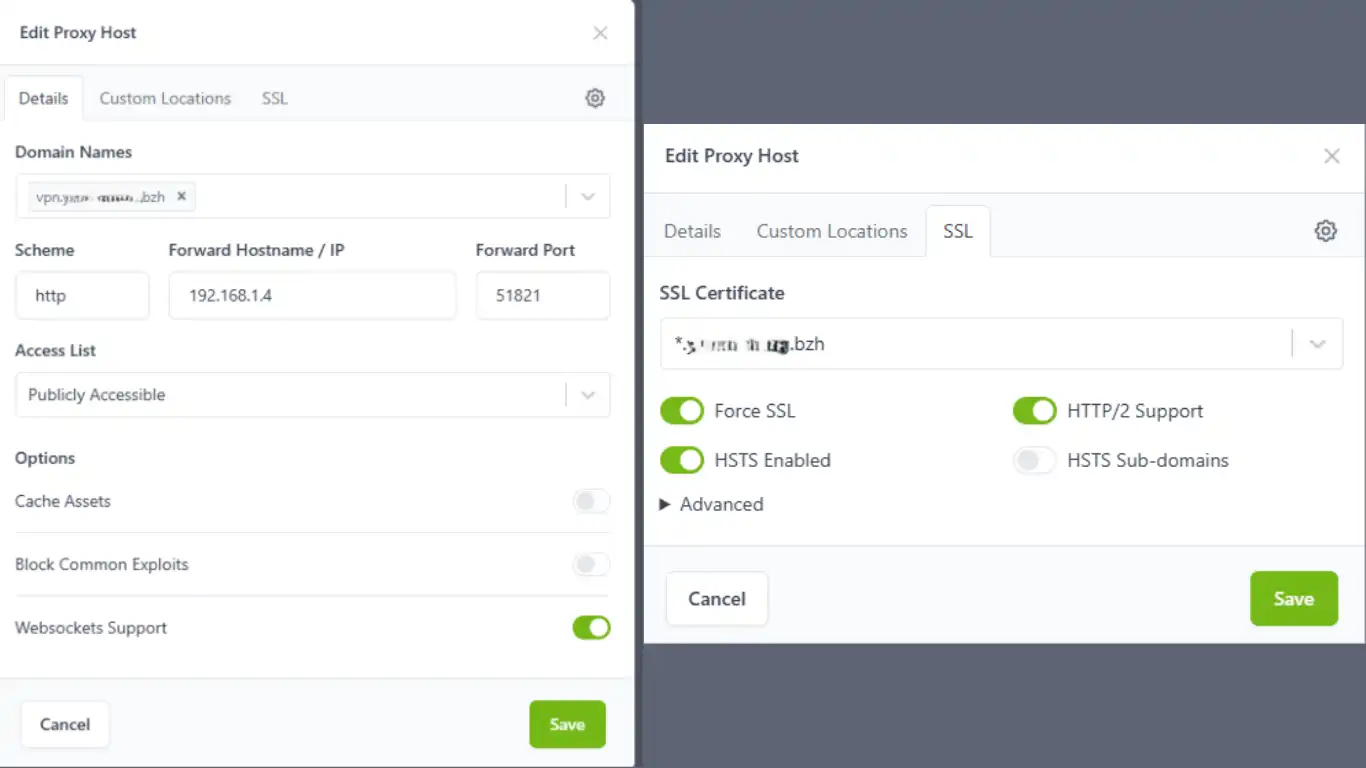

Proxy Inversé (optionnel)

Vous pouvez au choix, soit déclarer un NDD, Widcard ou DDNS ou indiquer votre IP Publique lors de la configuration de la console Docker.Le port local est déterminé à 51821 en http avec l'IP locale de la machine hôte et, validez le Websockets Support.

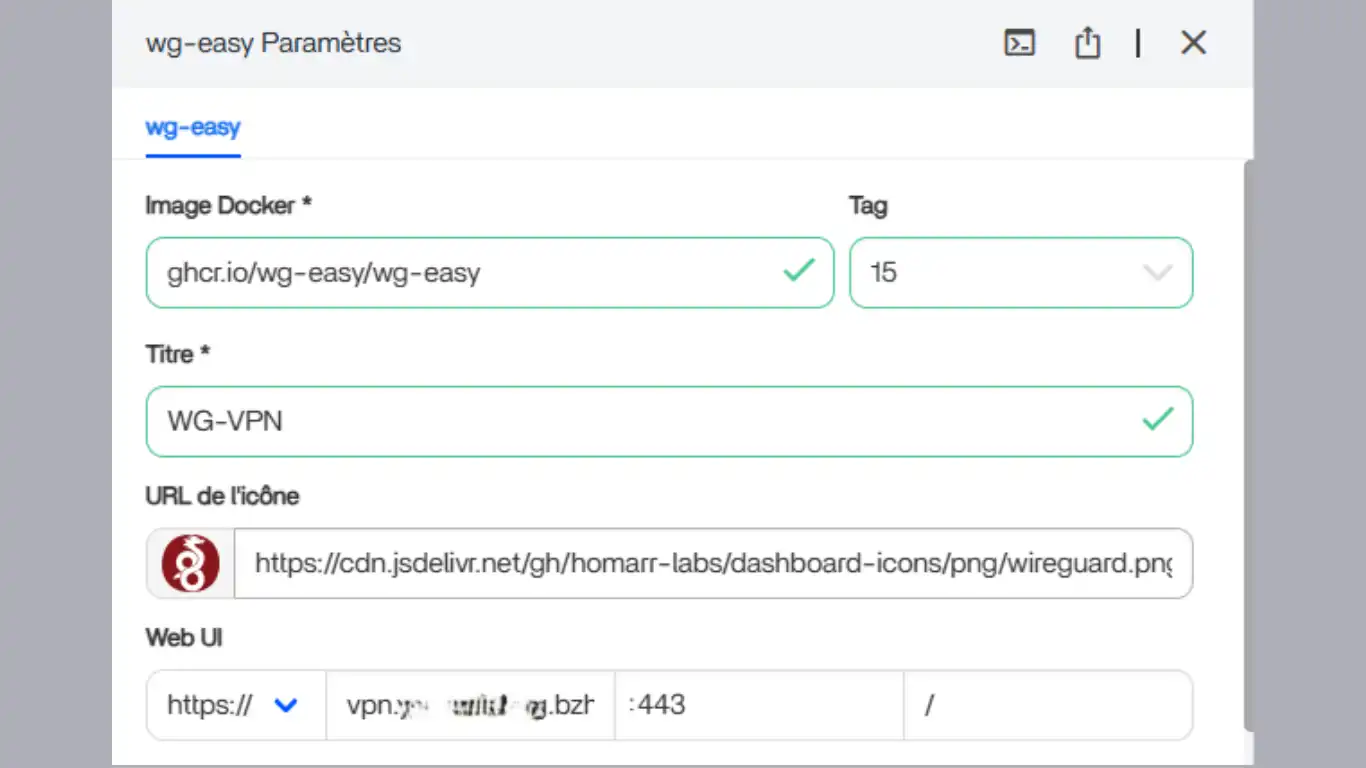

Configuration Console

L'App Store propose WG-easy v15 par BigBearCasaOS (pas encore testé).Je vous propose cette configuration basée sur le compose YAML du GitHub.

Compose YAML (dernière version de WG-Easy)

Copiez collez le code YAML ci-dessous pour une installation personnalisée en important le code

Code:

name: wg-easy

services:

wg-easy:

cap_add:

- NET_ADMIN

- SYS_MODULE

cpu_shares:

command: []

container_name: wg-easy

deploy:

resources:

limits:

memory:

reservations:

devices: []

environment:

- INIT_ENABLED=true

- INIT_HOST=

- INIT_PASSWORD=

- INIT_USERNAME=

image: ghcr.io/wg-easy/wg-easy:15

labels:

icon: https://cdn.jsdelivr.net/gh/homarr-labs/dashboard-icons/png/wireguard.png

ports:

- target: 51820

published: "51820"

protocol: udp

- target: 51821

published: "51821"

protocol: tcp

restart: unless-stopped

sysctls:

net.ipv4.conf.all.src_valid_mark: "1"

net.ipv4.ip_forward: "1"

net.ipv6.conf.all.disable_ipv6: "0"

net.ipv6.conf.all.forwarding: "1"

net.ipv6.conf.default.forwarding: "1"

volumes:

- type: bind

source: /DATA/AppData/wg-easy/data

target: /etc/wireguard

- type: bind

source: /lib/modules

target: /lib/modules

devices: []

networks:

- wg

privileged: false

networks:

wg:

name: wg-easy_wg

driver: bridge

ipam:

driver: default

config:

- subnet: 10.42.42.0/24

- subnet: fdcc:ad94:bacf:61a3::/64

enable_ipv6: true

x-casaos:

author: self

category: self

hostname:

icon: https://cdn.jsdelivr.net/gh/homarr-labs/dashboard-icons/png/wireguard.png

index: /

is_uncontrolled: true

port_map: ""

scheme: http

store_app_id:

title:

custom: WG-VPN

en_us: wg-easyParamètres

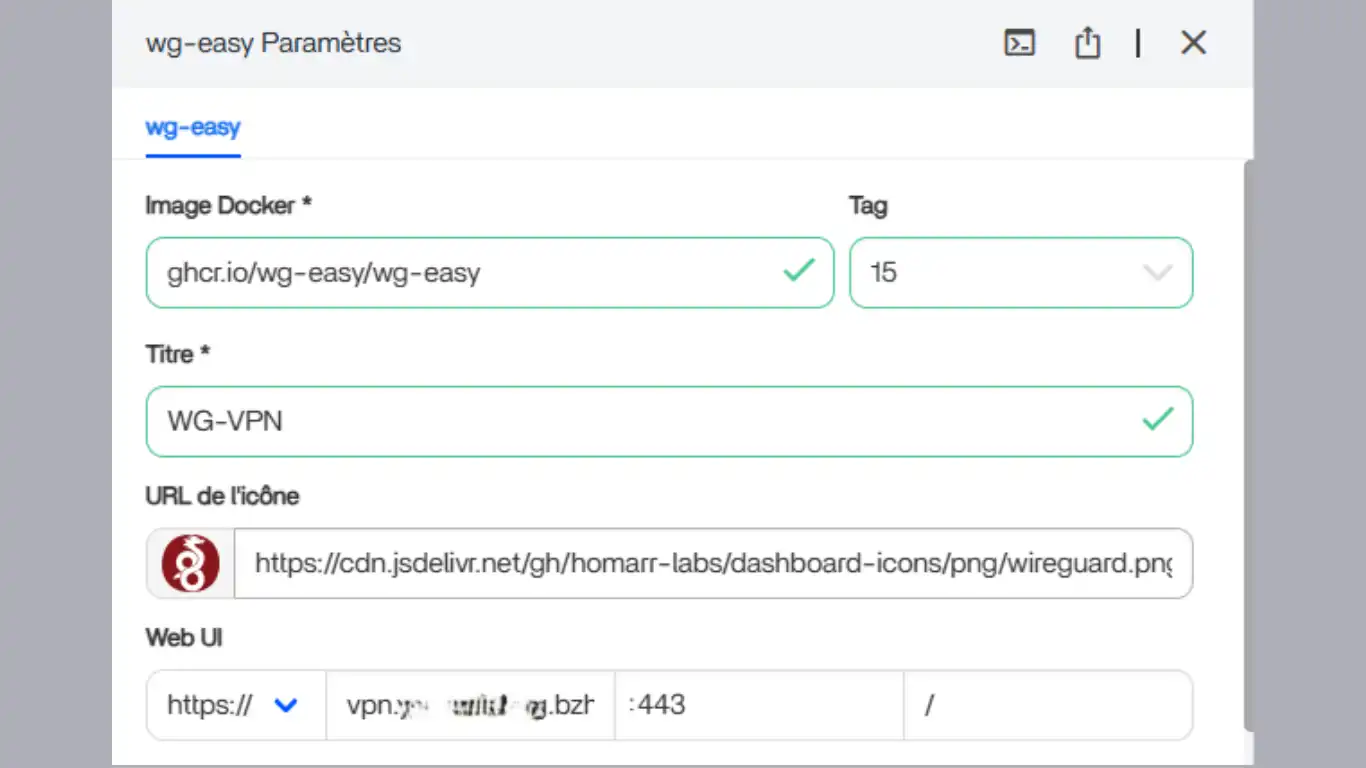

Complétez les fenêtres :Web UI

https = votre ndd dédié = 443 (port)

ou

http = IP locale = 51821 (port)

Variables d'environnement

INIT_HOST=votre ndd (sans https) ou votre IP Publique

INIT_PASSWORD=votre mot de passe de connexion (fort)

INIT_USERNAME=nom ou pseudo

Installer

Cliquez sur Installer et patientez le temps de l’installationOuvrir WG-easy

Puis, cliquez sur la nouvelle tuile créée pour ouvrir une nouvelle page webConfiguration WG-easy

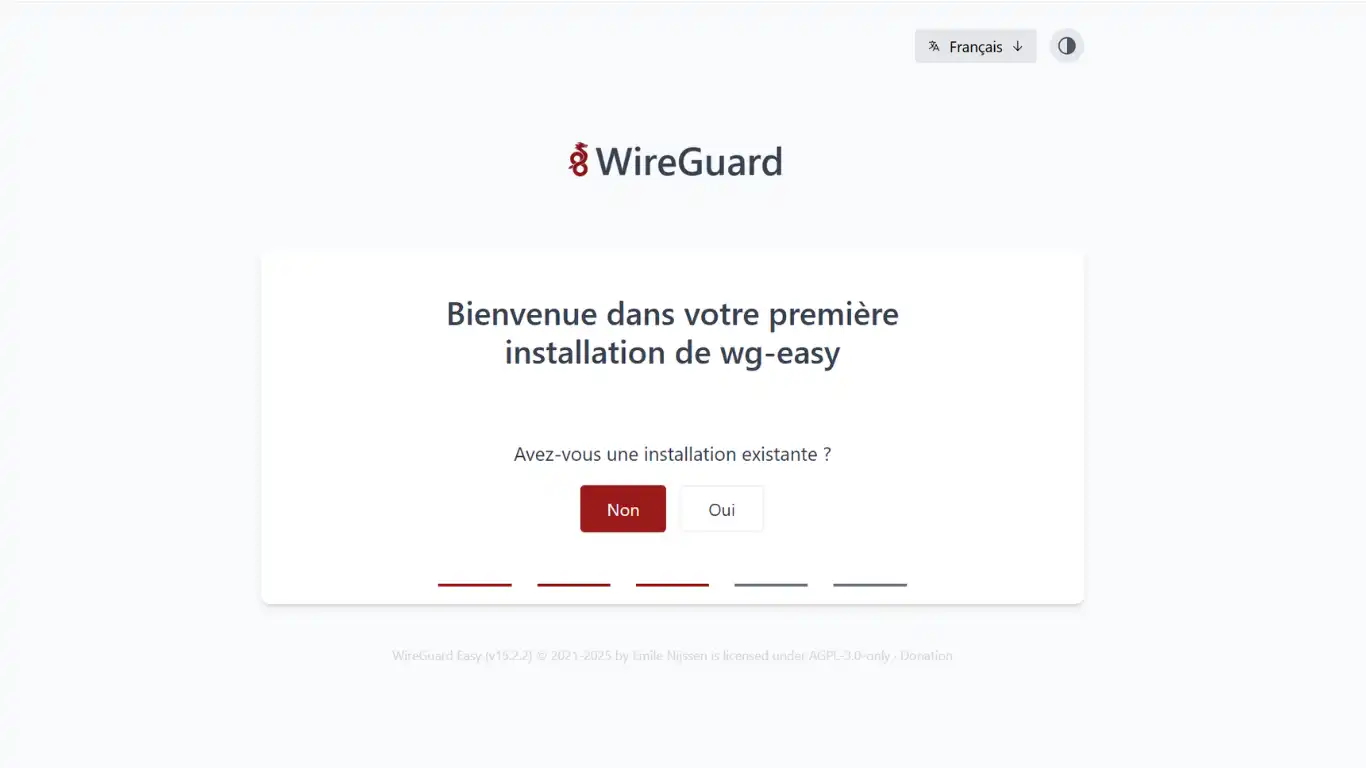

À l'ouverture de la nouvelle page web, une configuration assistée est proposée. ContinuerCréer un compte administrateur

Si c'est bien votre première et seule installation - sélectionnez NON

Cliquez sur Suggérer

Sélectionnez votre IPv4 - Public

Puis, Continuer

Se Connecter

Identifiez vous avec les ID du compte admin créé et Se Connecter

Sur l'interface (vide) - créez votre premier client.

Configuration client

Télécharger et ou installez le logiciel client suivant votre distribution

Sur votre interface serveur WG-easy - téléchargez le fichier .conf (pour client PC) en cliquant sur l'icône. Transférez ce fichier sur le PC client.

Sur votre PC importez le fichier .conf - bouton dans la fenêtre du logiciel client.

NB il vous faut configurer ce fichier client sur le serveur pour autoriser l'accès aux machines souhaitées

Cliquez sur le bouton Activer

Votre VPN est activé