Bonsoir à tous,

J'ai des grosses interrogations par rapport au fonctionnement de ce pare-feu.

Dès que je rajoute une règle supplémentaire, en l’occurrence une autorisation au jeu de règles basique.

Je perd tout accès au nas mais au bout d'1/4 heure environs (sauf sur les connexions smb active)

Durant ce lapse de temps tout fonctionne y compris ma nouvelle règle.

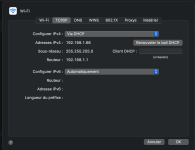

(qui autorise les ip en 192.168.10.xxx afin que les clients openvpn puissent avoir accès au nas)

Du coup redémarrage , vite aller sur la gestion des apps , arrêter qufirewall avant qu'il démarre (d’ailleurs est-ce que ça voudrait pas dire que mon nas est potentiellement vulnérable au démarrage ?). Ca permet d'éviter le coup du reset 3sec.

Si je redémarre qufirewall le blocage est instantané.

Du coup je me demande ce que j'ai pas compris ?

Comment une règle qui autorise quelque chose peux tout bloquer ?

Pourquoi avoir besoin de rajouter une règle pour autoriser des adresses privés issue de qvpn ?

Du coup comment la formuler correctement et ou la placer ?

Ne serait t'il pas judicieux de la part de Qnap de créer un mode test dans qufirewall qui justement le désactiverait au redémarrage. ca permetrait de pouvoir tester sans avoir peur de galerer à tout reconfigurer ?

J'avoue que bien que victime de qlocker j'envisage de ne plus utiliser qufirewall que je trouve trop imprévisible et trop compliqué sous son apparente simplicité.

Existe t'il une solution tierce valable intégrable au nas ?

Comment évalué vous le risque de ne pas l'utiliser sachant que ma box ne redirige vers le nas qu'un seul port VPN personnalisé ? (minime moyen grand énorme ou t'es marteau ?)

Du coup peut être investir dans un pare feu physique ?

Merci,

J'ai des grosses interrogations par rapport au fonctionnement de ce pare-feu.

Dès que je rajoute une règle supplémentaire, en l’occurrence une autorisation au jeu de règles basique.

Je perd tout accès au nas mais au bout d'1/4 heure environs (sauf sur les connexions smb active)

Durant ce lapse de temps tout fonctionne y compris ma nouvelle règle.

(qui autorise les ip en 192.168.10.xxx afin que les clients openvpn puissent avoir accès au nas)

Du coup redémarrage , vite aller sur la gestion des apps , arrêter qufirewall avant qu'il démarre (d’ailleurs est-ce que ça voudrait pas dire que mon nas est potentiellement vulnérable au démarrage ?). Ca permet d'éviter le coup du reset 3sec.

Si je redémarre qufirewall le blocage est instantané.

Du coup je me demande ce que j'ai pas compris ?

Comment une règle qui autorise quelque chose peux tout bloquer ?

Pourquoi avoir besoin de rajouter une règle pour autoriser des adresses privés issue de qvpn ?

Du coup comment la formuler correctement et ou la placer ?

Ne serait t'il pas judicieux de la part de Qnap de créer un mode test dans qufirewall qui justement le désactiverait au redémarrage. ca permetrait de pouvoir tester sans avoir peur de galerer à tout reconfigurer ?

J'avoue que bien que victime de qlocker j'envisage de ne plus utiliser qufirewall que je trouve trop imprévisible et trop compliqué sous son apparente simplicité.

Existe t'il une solution tierce valable intégrable au nas ?

Comment évalué vous le risque de ne pas l'utiliser sachant que ma box ne redirige vers le nas qu'un seul port VPN personnalisé ? (minime moyen grand énorme ou t'es marteau ?)

Du coup peut être investir dans un pare feu physique ?

Merci,