J'ai installé la plateforme Open Source Wazuh sur un mini PC sous Debian 12.

C'est un XDR/SIEM Open source vraiment très complet.

Je commence à me l'approprier, mais ces possibilités sont vastes.

Il y a un superviseur, un indexeur et une interface web pour le coté serveur.

Il y a des agents à déployer sur les machines (Linux, Windows...) pour la récolte d'informations.

Il est facile de rajouter des règles d'audit coté clients à remonter au superviseur (voir capture écran).

L'installation est relativement simple avec leur script d'installation. Il est possible aussi de l'installer via docker.

Le WebUI est relativement complet et permet de voir rapidement toutes les anomalies détecter.

Quelques captures :

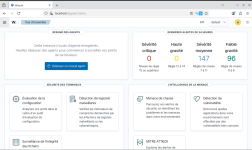

Le tableau de bord principal :

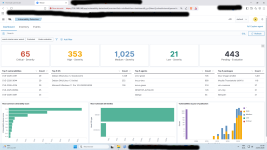

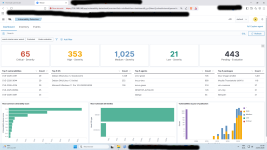

Les machines clientes déjà surveillés :

La fonction 'Threat Hunting' : J'ai filtré les resultats pour ne prendre que ceux qui ont une gravité supérieur à 7.

Test de l'activation d'un audit des fichiers critiques '/etc/password', répertoire '.ssh'... etc sur un de mes postes pour verifier que cela remonte bien au superviseur en cas de 'matching' !!

Le cas de mon poste Windows : 60 points critiques !! Le coupable est Thunderbird. Je vais le désinstaller, je suis passé sous Proton mail, il y a peu.

Les vulnérabilités détectés sur tout le parc avec leur lien CVE en ligne :

Bref, un super outils !!

Pas mal de problème de sécurité trouvés avec cet outils et pour certains pas de correctif existant à l'heure actuel ; le mieux est de désinstaller si nous n'en n'avons pas l'utilité : cas concret 'inetutils telnetd' par exemple sur les Debian.... qui n'est plus vraiment utile.

C'est un XDR/SIEM Open source vraiment très complet.

Je commence à me l'approprier, mais ces possibilités sont vastes.

Il y a un superviseur, un indexeur et une interface web pour le coté serveur.

Il y a des agents à déployer sur les machines (Linux, Windows...) pour la récolte d'informations.

Il est facile de rajouter des règles d'audit coté clients à remonter au superviseur (voir capture écran).

L'installation est relativement simple avec leur script d'installation. Il est possible aussi de l'installer via docker.

Le WebUI est relativement complet et permet de voir rapidement toutes les anomalies détecter.

Quelques captures :

Le tableau de bord principal :

Les machines clientes déjà surveillés :

La fonction 'Threat Hunting' : J'ai filtré les resultats pour ne prendre que ceux qui ont une gravité supérieur à 7.

Test de l'activation d'un audit des fichiers critiques '/etc/password', répertoire '.ssh'... etc sur un de mes postes pour verifier que cela remonte bien au superviseur en cas de 'matching' !!

Le cas de mon poste Windows : 60 points critiques !! Le coupable est Thunderbird. Je vais le désinstaller, je suis passé sous Proton mail, il y a peu.

Les vulnérabilités détectés sur tout le parc avec leur lien CVE en ligne :

Bref, un super outils !!

Pas mal de problème de sécurité trouvés avec cet outils et pour certains pas de correctif existant à l'heure actuel ; le mieux est de désinstaller si nous n'en n'avons pas l'utilité : cas concret 'inetutils telnetd' par exemple sur les Debian.... qui n'est plus vraiment utile.