Bonjour à tous,

J'ai besoin de votre aide pour partir du bon pied sur le sujet

Je présente les protagonistes :

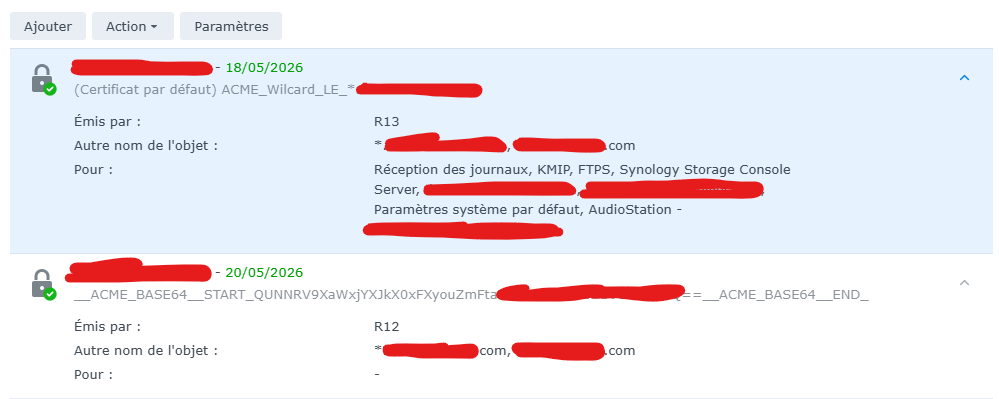

Je voudrais en utilisant mon nom de domaine créer un certificat Let's Encrypt utilisable pour le NAS, le routeur et la box Jeedom. Comment je fais ça ? Je dois en créer sur chaque appareil ? Je peux utiliser au choix le NAS ou le routeur pour créer un certificat utilisable pour les trois ?

Sachant qu'à moyen terme le routeur devrait être remplacé par du matériel Ubiquiti, je voudrais éviter de dépendre de lui pour le renouvellement du certificat et si possible ne faire ça que sur le NAS.

Autre question bête mais comment vous faites pour lister tous les sous-domaines à inclure dans le certificat et ne pas en oublier ?

Merci de votre aide

J'ai besoin de votre aide pour partir du bon pied sur le sujet

Je présente les protagonistes :

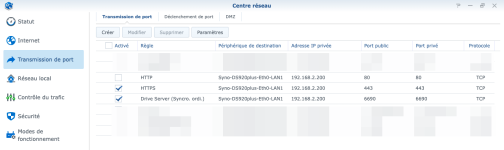

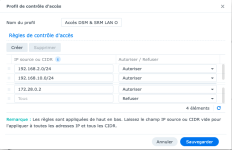

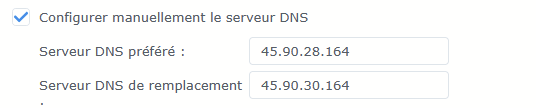

- un routeur Synology RT2600ac (et borne MR2200ac)

- un nas Synology DS918+

- une box Jeedom

- un nom de domaine enregistré chez OVH

Je voudrais en utilisant mon nom de domaine créer un certificat Let's Encrypt utilisable pour le NAS, le routeur et la box Jeedom. Comment je fais ça ? Je dois en créer sur chaque appareil ? Je peux utiliser au choix le NAS ou le routeur pour créer un certificat utilisable pour les trois ?

Sachant qu'à moyen terme le routeur devrait être remplacé par du matériel Ubiquiti, je voudrais éviter de dépendre de lui pour le renouvellement du certificat et si possible ne faire ça que sur le NAS.

Autre question bête mais comment vous faites pour lister tous les sous-domaines à inclure dans le certificat et ne pas en oublier ?

Merci de votre aide