Pièces jointes

Dernière édition:

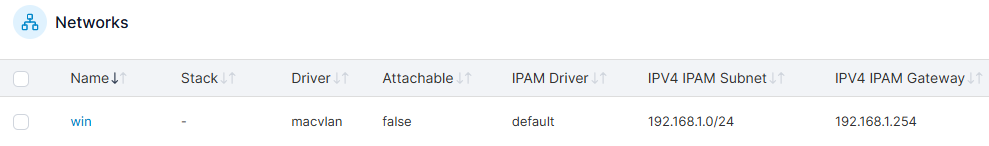

C'est pour séparer un réseau en plusieurs réseaux indépendants (que tu peux faire en 1 clic sur un Syno). Mais cela ne concerne pas le sujet exposé.VLAN ! à quoi cela correspond t-il ?

Bon, j'ai fait quelques recherches. En bref, cela est tout à fait normal - extrait d'un spécialisteil nous faut l'expertise d'un spécialiste pour clarifier cette chose

Donc pas de souci - c'est tout à fait normal et pas spécifique à Portainer mais aux sous réseaux de Docker.Je rencontre un probléme sous Portainer ,

sudo mkdir -p /etc/dockersudo nano /etc/docker/daemon.json{

"default-address-pools": [

{ "base": "172.17.0.0/16", "size": 24 },

{ "base": "172.18.0.0/16", "size": 24 },

{ "base": "172.19.0.0/16", "size": 24 },

{ "base": "172.20.0.0/14", "size": 24 },

{ "base": "172.24.0.0/14", "size": 24 },

{ "base": "172.28.0.0/14", "size": 24 }

]

}sudo dockerd --validate --config-file=/etc/docker/daemon.jsonsudo systemctl restart dockersudo systemctl status docker --no-pagerdocker network create test172docker network inspect test172 --format '{{range .IPAM.Config}}{{.Subnet}} {{.Gateway}}{{end}}'docker network rm test172@PackTu Question : en forçant un "rangement" du sous-réseau Docker en 172résultat attendu :

172.x.x.x/24 172.x.1.1