Bonsoir, bonjour,

Après la lecture de l'article de @FX Cachem sur Trillium Notes, j'ai eu envie de partagé celle que j'utilise (en ce moment).

J'aurai pu vous parle Poznote, de Vikunja, de NoteDiscovery, de Memos, de Joplin ou encore de Blinko mais aujourd'hui cela sera Jotty

Avant de commencer, il n'y aura pas de blague ou humour à la @zarev ! Je ne suis pas belge.....

De plus je ne m'attarde pas dans certain détail technique redondant dans l'utilisation de docker. Comment récupérer les numéros PUID ou PGID de votre compte.

Bien sûr, le docker-compose peu s'adapter très facilement à d'autre NAS.

Voici les sources pour vous fournir le docker-compose sur un Synology avec l'appli accessible via un reverse proxy :

1. Via DS file création des dossiers (avec votre compte habituel administrateur ou spécial docker) :

Création du réseau jotty-network dans Container Manager en mode bridge

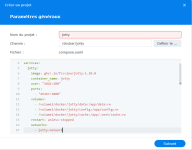

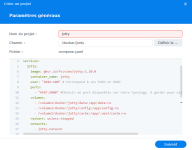

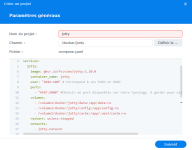

3. Création du stack Jotty dans Container Manager

Voici une traduction via IA des options d'environnement possible :

Finaliser la création et votre instance.

Dans votre reverse proxy indiquer ceci :

Le sous domaine qui pointe vers l'IP du NAS et le port mappé dans le docker-compose donc en l'occurrence sur notre exemple 4567.

Après cela, vous pourrez accéder à votre instance Jotty.

Je vous conseille d'activer la double authentification :

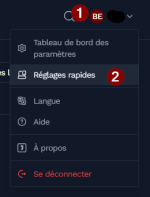

On peut rester dans les options et je vous conseille d'aller jeter un œil dans ces paramètres :

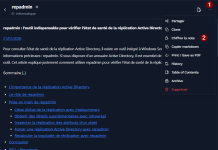

Cela vous donne accès à la modification de la page d'accueil, voici ce que j'ai choisi :

Ainsi sur l'arborescence de gauche, vous pouvez naviguer entre tâches et notes. Vous pouvez créer des dossiers pour classer.

Option en beta, vous pouvez chiffre des notes sensibles pour augmenter la sécurité. Exemple :

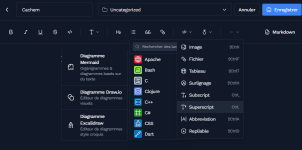

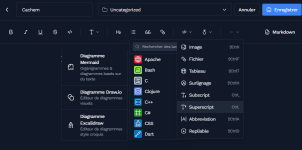

Pour les notes cela fait du Markdown ou HTML.

Voici les options :

Pour les tâches, nous pouvons faire des listes simples ou des projets de taches (avec suivi du temps).

Attention, il n'y a pas d'application mobile. Le créateur ne sait pas faire, il a déjà demandé de l'aide pour cela.

Je vous souhaite une bonne découverte.

Après la lecture de l'article de @FX Cachem sur Trillium Notes, j'ai eu envie de partagé celle que j'utilise (en ce moment).

J'aurai pu vous parle Poznote, de Vikunja, de NoteDiscovery, de Memos, de Joplin ou encore de Blinko mais aujourd'hui cela sera Jotty

Avant de commencer, il n'y aura pas de blague ou humour à la @zarev ! Je ne suis pas belge.....

De plus je ne m'attarde pas dans certain détail technique redondant dans l'utilisation de docker. Comment récupérer les numéros PUID ou PGID de votre compte.

Bien sûr, le docker-compose peu s'adapter très facilement à d'autre NAS.

Voici les sources pour vous fournir le docker-compose sur un Synology avec l'appli accessible via un reverse proxy :

- https://github.com/fccview/jotty

- https://jotty.page

- https://noted.lol/jotty/ = Article en anglais de créateur qui présente la solution

- https://www.reddit.com/r/jotty/

- https://discord.com/invite/mMuk2WzVZu

- https://demo.jotty.page/auth/login = Demo de l'apps

1. Via DS file création des dossiers (avec votre compte habituel administrateur ou spécial docker) :

- /volume1/docker/jotty/data

- /volume1/docker/jotty/config

- /volume1/docker/jotty/cache

Création du réseau jotty-network dans Container Manager en mode bridge

3. Création du stack Jotty dans Container Manager

- Nom du projet = jotty

- Chemin = /volume1/docker/jotty/

- Source = Créer un fichier docker-compose.yml et copier cela :

YAML:

# Pour des paramètres plus avancés et plus d'informations sur les variables env,

# s'il vous plaît, lisez https://github.com/fccview/jotty/blob/main/howto/DOCKER.md

services:

jotty:

image: ghcr.io/fccview/jotty:1.20.0

container_name: jotty

user: "1026:100" # Correspond à vos PUID et GUID

ports:

- "4567:3000" #Choisir un port disponible sur votre Synology. A garder pour utiliser sur le Reverse Proxy

volumes:

- /volume1/docker/jotty/data:/app/data:rw

- /volume1/docker/jotty/config:/app/config:rw

- /volume1/docker/jotty/cache:/app/.next/cache:rw

restart: unless-stopped

networks:

- jotty-network

#platform: linux/arm64

environment:

- NODE_ENV=production

- HTTPS=true

- APP_URL=https://jotty.cachem.nas #Lien fictif, modifier par votre sou domaine de votre site.

#- INTERNAL_API_URL=http://localhost:3000

#- SERVE_PUBLIC_IMAGES=yes

#- SERVE_PUBLIC_FILES=yes

#- SSO_MODE=oidc

#- OIDC_ISSUER=<YOUR_SSO_ISSUER>

#- OIDC_CLIENT_ID=<YOUR_SSO_CLIENT_ID>

#- OIDC_CLIENT_SECRET=your_client_secret

#- SSO_FALLBACK_LOCAL=yes

#- OIDC_ADMIN_GROUPS=admins

#- ENABLE_API_DOCS=true

networks:

jotty-network:

external: trueVoici une traduction via IA des options d'environnement possible :

Markdown (GitHub flavored):

NODE_ENV=production

Définit l’environnement Node.js en mode production pour des performances et une sécurité optimales.

PUID=1000

Optionnel. Identifiant utilisateur (User ID) sous lequel le conteneur s’exécutera. Valeur par défaut : 1000 si non défini. À adapter à l’ID utilisateur de votre système hôte (commande id -u sous Linux). Particulièrement utile sur les NAS comme Unraid.

Remarque : la directive user: dans docker-compose est prioritaire sur PUID/PGID.

PGID=1000

Optionnel. Identifiant de groupe (Group ID) sous lequel le conteneur s’exécutera. Valeur par défaut : 1000 si non défini. À adapter à l’ID de groupe de votre système hôte (commande id -g sous Linux).

Remarque : la directive user: dans docker-compose est prioritaire sur PUID/PGID.

UMASK=002

Optionnel. Définit le masque de création des fichiers. Valeur par défaut : 002 si non défini. Contrôle les permissions par défaut des nouveaux fichiers et dossiers.

HTTPS=true

Optionnel. Active le mode HTTPS pour des connexions sécurisées.

APP_URL=https://your-jotty-domain.com

URL de base de votre instance jotty·page. Requis pour les sessions sécurisées (https) et le SSO.

SERVE_PUBLIC_IMAGES=yes

Optionnel. Autorise l’accès public aux images téléversées via des URL directes.

SERVE_PUBLIC_FILES=yes

Optionnel. Autorise l’accès public aux fichiers téléversés via des URL directes.

STOP_CHECK_UPDATES=no

Optionnel. Si défini sur yes, désactive l’appel à l’API GitHub et supprime la notification (toast) lorsqu’une nouvelle mise à jour est disponible.

DISABLE_BRUTEFORCE_PROTECTION=true

Optionnel. Désactive la protection contre les attaques par force brute pour l’authentification locale.

Par défaut, les comptes sont temporairement verrouillés après 3 tentatives de connexion échouées avec des délais progressifs (10 s, 30 s, 60 s, etc.).

Mettre sur true pour désactiver complètement cette sécurité.

SSO Configuration (Optionnel)

SSO_MODE=oidc

Active l’authentification SSO via OIDC (OpenID Connect).

OIDC_ISSUER=<YOUR_SSO_ISSUER>

URL de votre fournisseur OIDC (ex. Authentik, Auth0, Keycloak).

OIDC_CLIENT_ID=<YOUR_SSO_CLIENT_ID>

Identifiant client fourni par votre configuration OIDC.

OIDC_CLIENT_SECRET=your_client_secret

Optionnel. Secret client pour l’authentification OIDC de type confidentiel.

OIDC_CLIENT_ID_FILE=/run/secrets/oidc_client_id

Optionnel. Chemin vers un fichier contenant l’ID client OIDC.

Si défini, il est prioritaire sur OIDC_CLIENT_ID.

Utile avec Docker Secrets.

OIDC_CLIENT_SECRET_FILE=/run/secrets/oidc_client_secret

Optionnel. Chemin vers un fichier contenant le secret client OIDC.

Si défini, il est prioritaire sur OIDC_CLIENT_SECRET.

Utile avec Docker Secrets.

SSO_FALLBACK_LOCAL=yes

Optionnel. Autorise à la fois l’authentification SSO et l’authentification locale.

OIDC_ADMIN_GROUPS=admins

Optionnel. Liste séparée par des virgules des groupes OIDC devant avoir les droits administrateur.

OIDC_ADMIN_ROLES=admin

Optionnel. Liste séparée par des virgules des rôles OIDC devant avoir les droits administrateur.

OIDC_USER_GROUPS=jotty_users,app_users

Optionnel. Liste séparée par des virgules des groupes OIDC autorisés à accéder à l’application.

Si défini, seuls les utilisateurs appartenant à ces groupes (ou administrateurs) peuvent se connecter.

OIDC_USER_ROLES=user,member

Optionnel. Liste séparée par des virgules des rôles OIDC autorisés à accéder à l’application.

Si défini, seuls les utilisateurs ayant ces rôles (ou administrateurs) peuvent se connecter.Finaliser la création et votre instance.

Dans votre reverse proxy indiquer ceci :

Le sous domaine qui pointe vers l'IP du NAS et le port mappé dans le docker-compose donc en l'occurrence sur notre exemple 4567.

Après cela, vous pourrez accéder à votre instance Jotty.

Je vous conseille d'activer la double authentification :

On peut rester dans les options et je vous conseille d'aller jeter un œil dans ces paramètres :

- Préférences utilisateurs

- Éditeur

- Préférences de l'application

- Style (Pour les plus fous qui veulent créer leur thème)

Cela vous donne accès à la modification de la page d'accueil, voici ce que j'ai choisi :

Ainsi sur l'arborescence de gauche, vous pouvez naviguer entre tâches et notes. Vous pouvez créer des dossiers pour classer.

Option en beta, vous pouvez chiffre des notes sensibles pour augmenter la sécurité. Exemple :

Pour les notes cela fait du Markdown ou HTML.

Voici les options :

Pour les tâches, nous pouvons faire des listes simples ou des projets de taches (avec suivi du temps).

Attention, il n'y a pas d'application mobile. Le créateur ne sait pas faire, il a déjà demandé de l'aide pour cela.

Je vous souhaite une bonne découverte.