Bonjour,

Depuis environ 2 semaines mon NAS QNAP subit des tentatives d'intrusion.

Cela a commencé par des tentatives de connexion sur le compte admin (compte désactivé chez moi).

Toutes les IP sont situées en France.

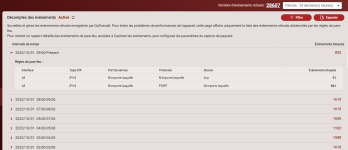

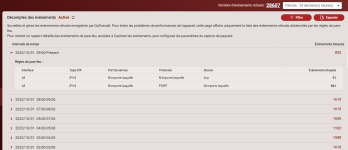

Qfirewall est activé avec blocage de toutes les IP hors France.

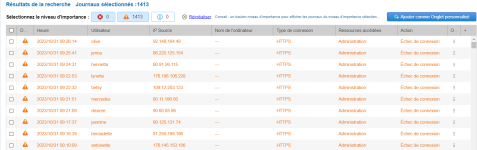

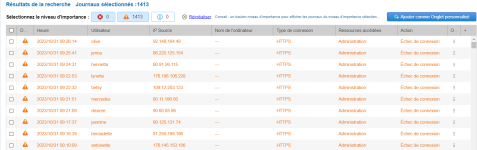

Maintenant depuis 2 jours, j'ai de nouvelles tentatives de connexion mais avec des comptes autre que admin (olive, jeanna, lyne, henriette ...)

Les IP sont toujours situées en France.

Pour quelques unes que j'ai analysé les IP sont associées à des NAP QNAP qui sont ouverts sur l'extérieur avec le port par défaut 8080.

Certains sont même accessible avec mot de passe par défaut admin/admin !

Comment se prémunir de ce genre d'attaque?

Depuis environ 2 semaines mon NAS QNAP subit des tentatives d'intrusion.

Cela a commencé par des tentatives de connexion sur le compte admin (compte désactivé chez moi).

Toutes les IP sont situées en France.

Qfirewall est activé avec blocage de toutes les IP hors France.

Maintenant depuis 2 jours, j'ai de nouvelles tentatives de connexion mais avec des comptes autre que admin (olive, jeanna, lyne, henriette ...)

Les IP sont toujours situées en France.

Pour quelques unes que j'ai analysé les IP sont associées à des NAP QNAP qui sont ouverts sur l'extérieur avec le port par défaut 8080.

Certains sont même accessible avec mot de passe par défaut admin/admin !

Comment se prémunir de ce genre d'attaque?